[NSA – National Security Agency/Agência Nacional de Segurança USA] Desenvolvem ferramentas, aplicativos e Spy Gadgets para todo tipo de espionagem

A NSA tem uma unidade secreta que produz equipamentos especiais que vão desde spyware para computadores e telefones celulares para ouvir as mensagens e cartões de memória USB que funcionam como aparelhos de escuta. Aqui estão alguns trechos do próprio catálogo da agência de inteligência.

rística unidade Tailored operações de acesso do NSA. Você pode ler o texto principal aqui .

Quando os agentes com Tailored Operações de Acesso (TAO) divisão da NSA quer se infiltrar em uma rede ou um computador, eles se voltam para os seus técnicos. Esta unidade especial do serviço de inteligência dos Estados Unidos é conhecido internamente como ANT. A sigla presumivelmente significa Advanced Technology Rede, porque é isso que a divisão produz – ferramentas para penetrar equipamentos de rede e monitoramento de telefones celulares e computadores. Os produtos da ANT ajudar os agentes TAO infiltrar redes e desviar ou mesmo modificar os dados onde quer que os métodos usuais da NSA não será suficiente. Você pode ler mais sobre a divisão TAO, seus pontos fortes e truques em uma característica Spiegel que foi publicado em Inglês, no domingo.

Ler tbm: [Europa] MICROCHIP será OBRIGATÓRIO para todos os BEBÊS a partir de maio de 2014

Spiegel obteve um catálogo interno NSA descrevendo vários produtos de Formiga, juntamente com os seus preços. Um cabo do monitor equipado, por exemplo, que permite “pessoal TAO para ver o que é exibido no monitor alvo”, sai por US $ 30 (€ 22). Um “ativo GSM estação base” que torna possível para imitar a torre de telefone celular de uma rede alvo e, assim, monitorar telefones celulares, está disponível por US $ 40.000. Aparelhos de escuta computador disfarçados como plugs USB normais, capazes de enviar e receber dados sem ser detectado através de link de rádio, estão disponíveis em embalagens de 50, para mais de US $ 1 milhão.

As agências de inteligência, aliás, não são os únicos que usam esses tipos de dispositivos. O mesmo tipo de plugue USB modificado desempenhou um papel, por exemplo, em uma recente alta tecnologia caso de drogas contrabando descoberto no porto de Antuérpia, na Bélgica.

Espionar Aliados

Tornou-se claro que o arsenal ANT não é usado exclusivamente para rastrear suspeitos de terrorismo. Estações de base GSM, por exemplo, torná-lo possível monitorar os telefones móveis, como a de a chanceler alemã, Angela Merkel . Sistemas de radar, como o conhecido como ” DROPMIRE “também foram usados para espionar aliados, por exemplo representantes da UE em Washington . Eo hardware “implantes” encontrados no catálogo ANT evidentemente têm sido utilizados, por exemplo, para tocar faxes criptografados.

Malwares NSA também tem sido usado contra as empresas de telecomunicações internacionais , como a empresa belga parcialmente estatal Belgacom e móvel de telefone do serviço de faturamento provedor MACH. Um interno NSA documento datado de 2004 descreve um programa spyware chamado “VALIDATOR”, dizendo que ele oferece “acesso backdoor exclusivo para os computadores pessoais dos alvos de interesse nacional, incluindo, mas não limitados a alvos terroristas.”

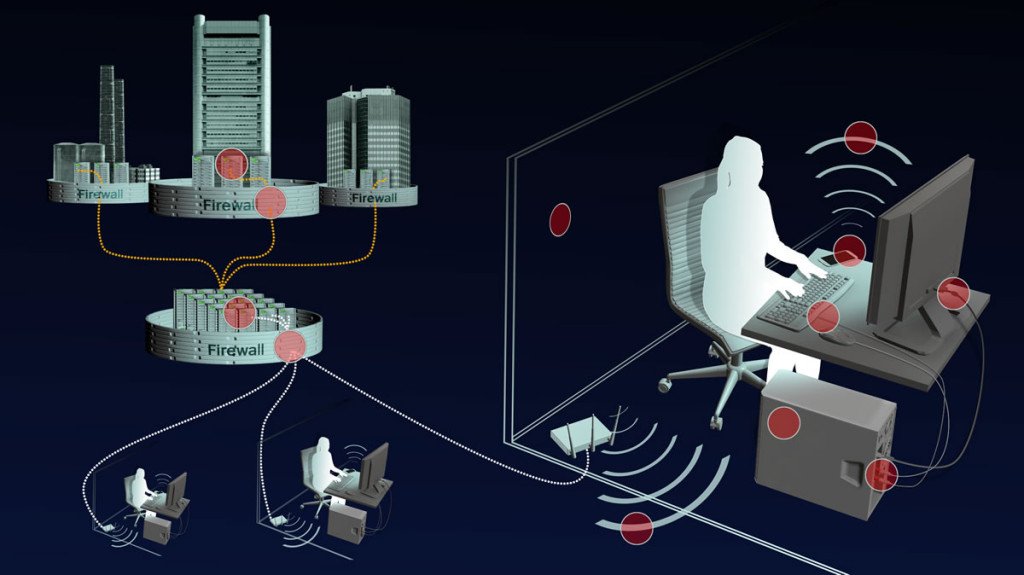

No gráfico neste artigo, você pode navegar cerca de 50 páginas do catálogo ANT, classificado por onde esses dispositivos, potencialmente, ser usado e purgado dos nomes e endereços de email dos agentes. Há “implantes”, como a NSA os chama, para computadores, servidores, roteadores e firewalls de hardware. Há equipamentos especiais para secretamente vendo tudo que é exibido em um monitor do público-alvo. E há aparelhos de escuta que podem conduzir a vigilância sem envio de qualquer sinal de rádio mensurável – seus sinais são captados em vez através de ondas de radar. Muitos desses itens são projetados para subverter a infra-estrutura técnica das empresas de telecomunicações para explorá-los, sem serem detectados, para fins da NSA, ou para tocar em redes de empresas.

Spyware para celulares foi ainda em oferta na versão 2008 do catálogo. Um cavalo de Tróia para ter acesso total a iPhones, que ainda eram novos na época, ainda estava em desenvolvimento, embora as suas especificações estão listadas no catálogo.

“Implantes” para Cisco, Juniper, Dell, Huawei e HP

O catálogo não está atualizado. Muitas das soluções de software na data da oferta de 2008, alguns se aplicam a sistemas de servidores ou modelos de telefone móvel não está mais no mercado, e é muito provável que as porções Spiegel tem visto estão longe de ser completa. E, no entanto esta versão ainda fornece uma visão considerável tanto para as ferramentas a NSA teve à sua disposição durante anos e em ambições ilimitadas da agência. É seguro afirmar que hackers do ANT estão constantemente a melhorar seu arsenal. De fato, o catálogo faz menção freqüente de outros sistemas que serão “perseguidos para uma versão futura.”

A NSA também tem como alvo produtos feitos por conhecidos fabricantes americanos e encontrou maneiras de invadir roteadores de nível profissional e firewalls de hardware, tais como aqueles usados por operadores de Internet e de telefonia móvel. ANT oferece malware e hardware para uso em computadores feitos pela Cisco, Dell, Juniper, Hewlett-Packard e empresa chinesa Huawei.

Não há informações nos documentos vistos pelo Spiegel sugerir que as empresas cujos produtos são mencionados no catálogo forneceu qualquer apoio à ANS ou mesmo tinha qualquer conhecimento das soluções de inteligência. “A Cisco não trabalhar com qualquer governo para modificar o nosso equipamento, nem para implementar quaisquer segurança chamadas” portas dos fundos “em nossos produtos”, disse a empresa em um comunicado. A empresa também já que comentou sobre relatórios intitial da Spiegel em um blog de Cisco . “Estamos profundamente preocupados com qualquer coisa que possa afetar a integridade dos nossos produtos ou redes de nossos clientes e continuar a procurar informações adicionais”, escreveu a empresa.

Um representante da Hewlett-Packard escreveu que a empresa não tinha conhecimento de qualquer das informações apresentadas no relatório e que se “não acredito em nada disso é verdade.” Contactado por jornalistas Spiegel, funcionários da Juniper Networks e Huawei também disseram que não tinham conhecimento de qualquer tipo de modificação. Enquanto isso, funcionários da Dell disse que a companhia “respeita e está em conformidade com as leis de todos os países em que atua.”

Implantes de Tao, no lugar em todo o mundo, têm desempenhado um papel significativo na capacidade da NSA para estabelecer uma rede secreta global, que consiste, em parte, do próprio hardware da agência, mas também de outros computadores subvertida para servir os seus propósitos.

Pacotes de interceptar e manipular computadores

Desenvolvedores da ANT muitas vezes procuram para colocar o seu código malicioso na BIOS, software localizado diretamente na placa-mãe de um computador que é a primeira coisa para carregar quando o computador está ligado. Mesmo se o disco rígido é apagado e um novo sistema operacional instalado, o malware do ANT continua a funcionar, tornando-o mais tarde possível adicionar outro spyware volta para o computador.

Junto com o software de BIOS de computadores e servidores, os hackers da NSA também atacam firmware em discos rígidos de computador, essencialmente, o software que faz o trabalho de hardware. O catálogo ANT inclui, por exemplo, spyware capaz de incorporar-se despercebido em discos rígidos fabricados pela Western Digital, Seagate e Samsung. Os dois primeiros são empresas americanas.

Muitas dessas ferramentas digitais são “remotamente instalável”, o que significa que pode ser posto em prática através da Internet. Outros, no entanto, necessitam de intervenção direta, conhecido no jargão NSA como “interdição”. Isso significa que novos produtos que estão sendo entregues pelo correio são secretamente interceptadas, e implantes de hardware ou software instalado neles. O pacote é encaminhado para o seu destino pretendido somente após isso foi feito.

Mensagens de erro do Windows Possíveis fontes de informações

Um exemplo da criatividade com que os espiões TAO abordar o seu trabalho pode ser visto em um método de hackers que explora erros freqüentes no Microsoft Windows. Cada usuário do sistema operacional está familiarizado com a janela que aparece na tela quando um problema interno é detectado, pedindo ao usuário para relatar o erro para a Microsoft com um clique do mouse. A janela promete esta comunicação será “confidencial e anônimo.”

Para os especialistas TAO, estes relatórios de falhas ou foram ou continuam a ser uma fonte bem-vinda de informações em potencial. Quando TAO seleciona um computador em algum lugar no mundo como um alvo e entre seus identificadores únicos (um endereço IP, por exemplo) no banco de dados correspondente, agentes de inteligência são então notificados automaticamente sempre que o sistema operacional de que falhas no computador e seu usuário recebe a pedir para relatar o problema para a Microsoft.

Os relatórios de falhas automáticas são uma “forma pura” para ganhar “acesso passiva” a uma máquina alvo, a apresentação continua. Acesso passiva significa que, inicialmente, apenas os dados que o computador envia para a Internet é capturado e salvo, mas o próprio computador ainda não é manipulado. Ainda assim, mesmo esse acesso passiva para mensagens de erro fornece informações valiosas sobre problemas com computador de uma pessoa-alvo e, assim, as informações sobre falhas de segurança que podem ser exploradas para o plantio de malware ou spyware no computador da vítima inconsciente.

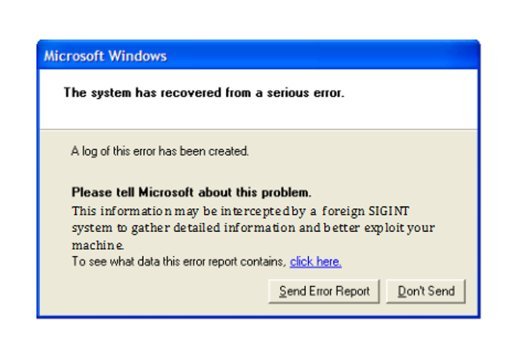

Embora o método parece ter pouca importância em termos práticos, os agentes da NSA ainda parecem gostar dele porque ele permite que eles tenham um pouco de rir à custa da gigante de software com sede em Seattle. Em um gráfico interno, eles substituíram o texto da mensagem de erro original da Microsoft com um de sua própria leitura, “Esta informação pode ser interceptado por um sistema sigint estrangeiro para recolher informações detalhadas e explorar melhor a máquina.” (“Sigint” significa “inteligência de sinais.”)

Em resposta a uma consulta do Spiegel, os funcionários da NSA divulgou um comunicado dizendo: “Tailored Operações de Acesso é um patrimônio nacional único que é na linha de frente de permitir NSA para defender a nação e seus aliados.” O comunicado acrescenta que o TAO “trabalho está centrado na exploração de rede de computadores em apoio à coleta de inteligência estrangeira.” Os funcionários disseram que não iria discutir alegações específicas sobre a missão do TAO.

Uma trilha leva também para a Alemanha. De acordo com um documento datado de 2010, que lista o “Lead TAO Liaisons” no mercado interno e no exterior, bem como nomes, endereços de e-mail eo número de sua “Secure Phone,” um escritório de ligação está localizado perto de Frankfurt – o Centro de Operações de Segurança Europeia ( ESOC) no chamado ” Complexo Dagger “em um complexo militar dos EUA no subúrbio Griesheim de Darmstadt.

Por Jacob Appelbaum, Judith HORCHERT, OLE REISSMANN, MARCEL ROSENBACH, JÖRG SCHINDLER e Christian Stocker

Via Matéria detalhada

1 comentário